Je winkelwagen is leeg

Producten die je toevoegt, verschijnen hier.

Ontdek alle DNS record types: van A en AAAA tot CNAME, MX, TXT en DNSSEC records. Complete uitleg met voorbeelden voor Nederlandse domeinen.

Samenvatting: DNS records in het kort

Elke website, e-maildienst en online applicatie is afhankelijk van DNS![]() KeurigOnline zegtDNS

KeurigOnline zegtDNS

Maar wat zijn DNS records precies? Welke types bestaan er? En wanneer gebruik je welk record? In deze gids leggen we elk record type uit met praktische voorbeelden.

We richten ons op toepassingen die relevant zijn voor Nederlandse gebruikers met .nl, .com, .be en .eu domeinen.

Definitie: DNS records zijn tekstinstructies die op DNS-servers worden opgeslagen. Ze bevatten informatie over hoe een domeinnaam moet worden afgehandeld, zoals naar welk IP-adres het wijst of welke mailserver e-mails moet ontvangen.

Stel je voor dat DNS het telefoonboek van het internet is. Dan zijn DNS records de individuele vermeldingen in dat boek. Elk record bevat specifieke informatie over een bepaald aspect van je domein.

DNS records worden opgeslagen in een zone file op de nameservers![]() KeurigOnline zegtNameservers

KeurigOnline zegtNameservers

Het proces verloopt in een paar stappen:

Dit hele proces duurt normaal gesproken minder dan 100 milliseconden voor gecachede records.[1] In onze tests met dig vanaf Amsterdam naar Google Public DNS maten we gemiddeld 12-45ms voor gecachede lookups.

Elk DNS record heeft een TTL![]() KeurigOnline zegtTTL

KeurigOnline zegtTTL![]() KeurigOnline zegtCache

KeurigOnline zegtCache

Tip: Verlaag je TTL naar 300 seconden minstens 48 uur vóór een servermigratie. Zo worden wijzigingen sneller doorgevoerd en kun je snel terugdraaien bij problemen.

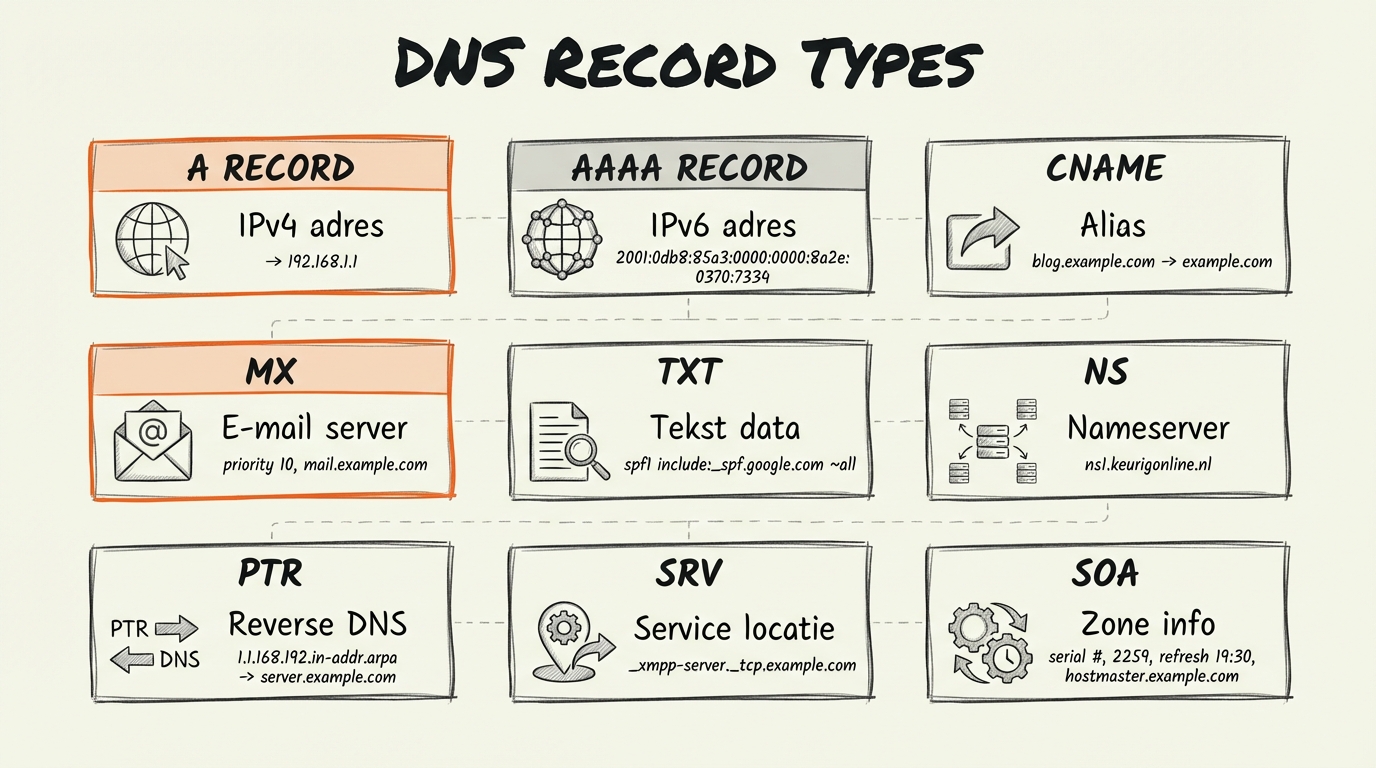

Er bestaan tientallen DNS record types, maar slechts een handvol wordt dagelijks gebruikt. Hier is een overzicht van de belangrijkste:

| Record type | Functie | Voorbeeld waarde |

|---|---|---|

A |

Koppelt domein aan IPv4-adres | 185.199.108.153 |

AAAA |

Koppelt domein aan IPv6-adres | 2606:4700::6812:1e8 |

CNAME |

Maakt alias naar ander domein | www.voorbeeld.nl |

MX |

Definieert mailserver | 10 mail.voorbeeld.nl |

TXT |

Tekstinformatie (SPF, DKIM, etc.) | "v=spf1 include:_spf.example.com ~all" |

NS |

Definieert nameservers | ns1.jouwprovider.nl |

PTR |

Reverse DNS (IP naar domein) | mail.voorbeeld.nl |

SRV |

Service locatie (VoIP, etc.) | 10 5 5060 sip.voorbeeld.nl |

SOA |

Zone autoriteit informatie | ns1.voorbeeld.nl admin.voorbeeld.nl |

Laten we elk record type in detail bekijken.

A en AAAA records zijn de meest fundamentele DNS records. Ze koppelen je domeinnaam aan een IP-adres.

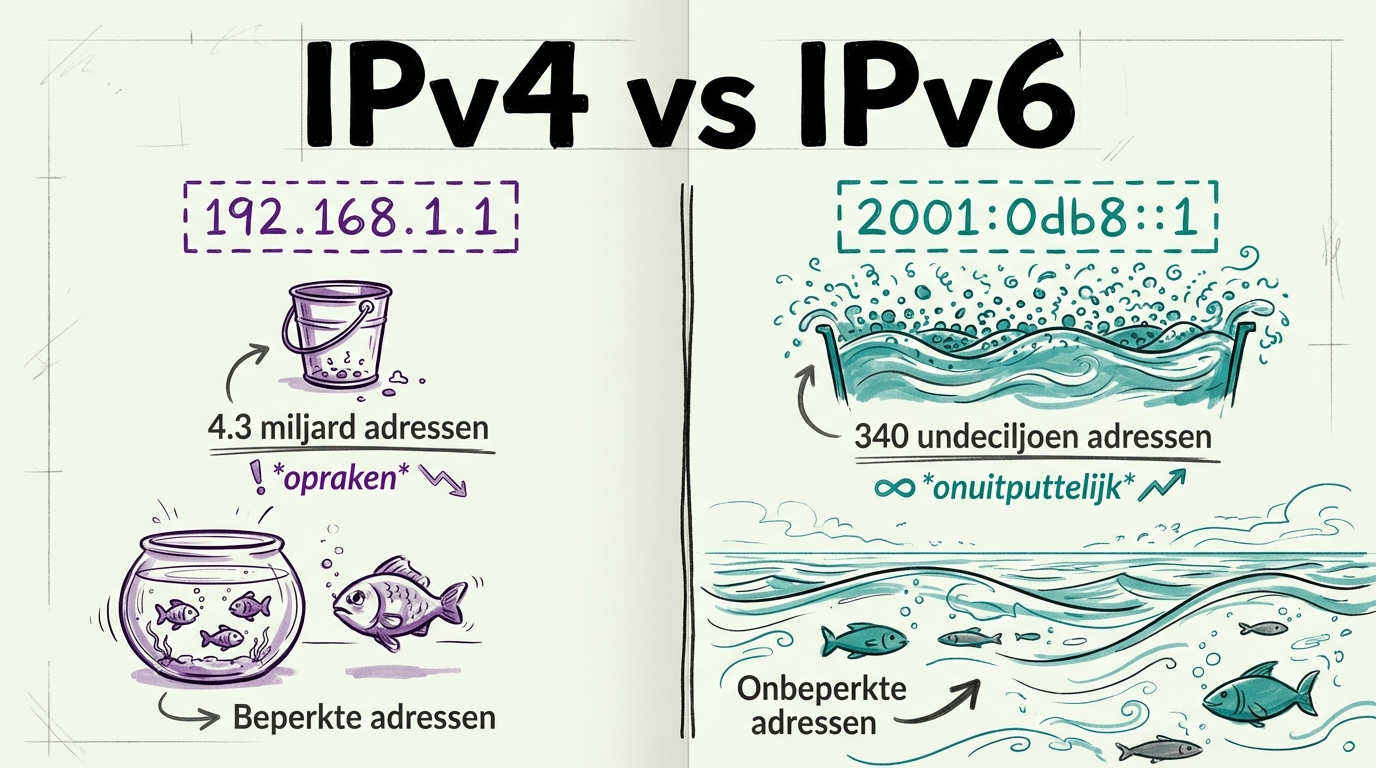

Definitie: Een A record (Address record) vertaalt een domeinnaam naar een IPv4-adres. Een AAAA record (ook wel "quad-A" genoemd) doet hetzelfde voor IPv6-adressen.

Het A record is het oudste en meest gebruikte DNS record type, gedefinieerd in RFC 1035 ![]() KeurigOnline zegtIPv4

KeurigOnline zegtIPv4

Voorbeeld A record:

voorbeeld.nl. 3600 IN A 185.199.108.153Dit record zegt: "Als iemand voorbeeld.nl opvraagt, stuur ze naar IP-adres 185.199.108.153."

Je kunt meerdere A records hebben voor hetzelfde domein. Dit wordt gebruikt voor:

IPv4-adressen raken op — er zijn slechts 4,3 miljard mogelijke adressen.[2] Daarom is IPv6![]() KeurigOnline zegtIPv6

KeurigOnline zegtIPv6

Voorbeeld AAAA record:

voorbeeld.nl. 3600 IN AAAA 2606:4700:3030::6815:1c8IPv6-adressen zijn langer en gebruiken hexadecimale notatie. De dubbele dubbele punt (::) is een afkorting voor opeenvolgende nullen.

Best practice voor A en AAAA records

De meeste Nederlandse hostingproviders ondersteunen inmiddels zowel IPv4 als IPv6. Controleer bij je provider of dual-stack beschikbaar is.

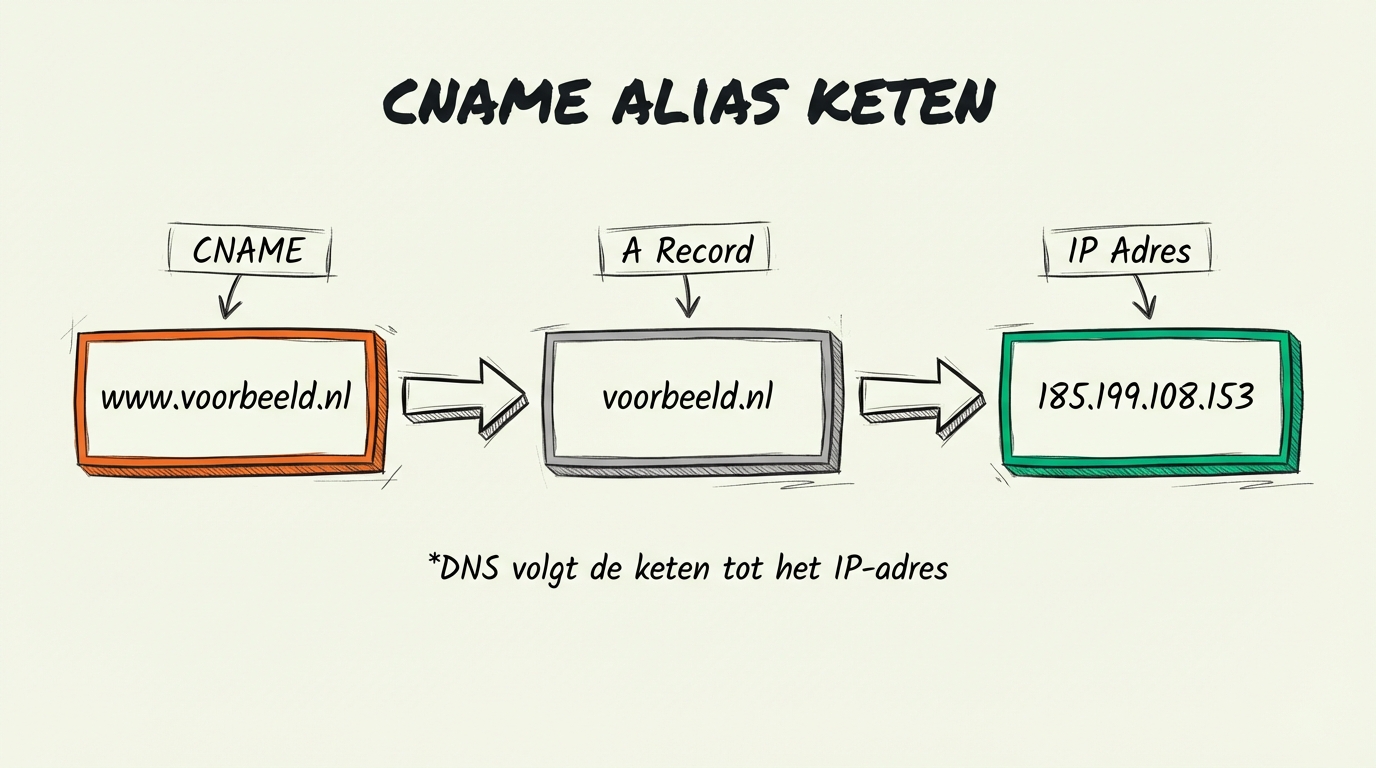

Een CNAME record maakt het mogelijk om een domeinnaam naar een andere domeinnaam te laten verwijzen in plaats van naar een IP-adres.

Definitie: Een CNAME record (Canonical Name) is een alias die een domeinnaam doorstuurt naar een andere domeinnaam. Het eindpunt moet altijd een A of AAAA record hebben.

Voorbeeld CNAME record:

www.voorbeeld.nl. 3600 IN CNAME voorbeeld.nl.Dit record zegt: "Als iemand www.voorbeeld.nl opvraagt, zoek eerst het A record van voorbeeld.nl op."

Het opzoekproces werkt als een keten:

www.voorbeeld.nl opvoorbeeld.nlvoorbeeld.nl

www subdomain — Doorverwijzen naar het hoofddomeinblog.voorbeeld.nl naar een blogplatformLet op: CNAME-restricties

voorbeeld.nl zetten (alleen op subdomains)[1]Voor root domeinen gebruiken sommige providers een ALIAS![]() KeurigOnline zegtAlias

KeurigOnline zegtAlias

| Situatie | Gebruik |

|---|---|

| Eigen server met vast IP | A record |

| CDN of cloudservice | CNAME |

| www naar root domein | CNAME |

| Root domein (apex) | A record (geen CNAME mogelijk) |

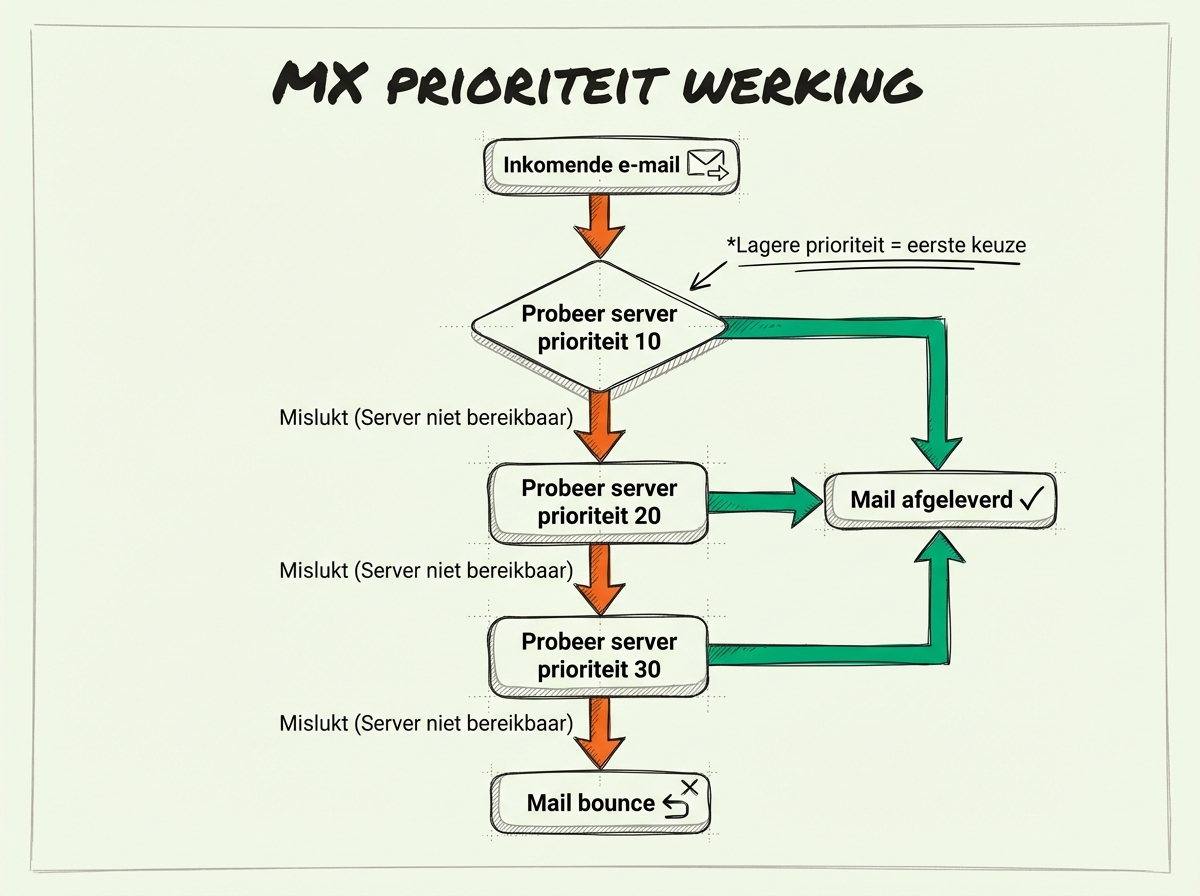

MX records bepalen welke mailservers e-mail voor je domein mogen ontvangen. Zonder correct ingestelde MX records komen e-mails niet aan.

Definitie: Een MX record (Mail Exchange) specificeert de mailserver die verantwoordelijk is voor het ontvangen van e-mail voor een domein. Het bevat een prioriteit en een servernaam.

Voorbeeld MX records:

voorbeeld.nl. 3600 IN MX 10 mail.voorbeeld.nl.

voorbeeld.nl. 3600 IN MX 20 backup.voorbeeld.nl.De structuur is: prioriteit mailserver

De meeste bedrijven gebruiken externe e-maildiensten. Hier zijn typische MX record structuren:

@ 3600 IN MX 1 aspmx.l.google.com.

@ 3600 IN MX 5 alt1.aspmx.l.google.com.

@ 3600 IN MX 5 alt2.aspmx.l.google.com.

@ 3600 IN MX 10 alt3.aspmx.l.google.com.

@ 3600 IN MX 10 alt4.aspmx.l.google.com.@ 3600 IN MX 0 jouwdomein-nl.mail.protection.outlook.com.Let op: Vervang "jouwdomein-nl" met je eigen tenant-naam van Microsoft 365.

Het is best practice om meerdere MX records in te stellen. Als de primaire mailserver niet bereikbaar is, probeert de verzendende server automatisch de volgende in de lijst.

Tips voor MX records

TXT records kunnen willekeurige tekstinformatie bevatten. Ze worden gebruikt voor domeinverificatie en e-mailbeveiligingsprotocollen.

Definitie: Een TXT record slaat tekstuele gegevens op die door andere systemen kunnen worden gelezen. Veelgebruikt voor SPF, DKIM, DMARC en domeinverificatie.

Veel diensten vereisen dat je bewijst dat je eigenaar bent van een domein. Dit doe je door een specifieke TXT record toe te voegen:

Voorbeeld Google Search Console verificatie:

@ 3600 IN TXT "google-site-verification=abc123xyz789"Voorbeeld Microsoft 365 verificatie:

@ 3600 IN TXT "MS=ms12345678"SPF (Sender Policy Framework) voorkomt e-mail spoofing door te specificeren welke servers namens jouw domein e-mail mogen versturen.[3]

Voorbeeld SPF record:

@ 3600 IN TXT "v=spf1 include:_spf.example.com ip4:192.0.2.1 ~all"De onderdelen uitgelegd:

v=spf1 — SPF versie 1include: — Servers van deze dienst mogen versturenip4: — Specifiek IP-adres dat mag versturen~all — Soft fail voor andere bronnen (aanbevolen)-all — Hard fail (strenger, kan legitieme mail blokkeren)DKIM![]() KeurigOnline zegtDKIM

KeurigOnline zegtDKIM

Voorbeeld DKIM record:

selector._domainkey 3600 IN TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."DKIM records worden aangemaakt door je e-mailprovider. Je hoeft de public key alleen maar in DNS te zetten.

DMARC![]() KeurigOnline zegtDMARC

KeurigOnline zegtDMARC

Voorbeeld DMARC record:

_dmarc 3600 IN TXT "v=DMARC1; p=quarantine; rua=mailto:dmarc@voorbeeld.nl"De onderdelen:

p=none — Alleen monitoren, niets blokkerenp=quarantine — Verdachte mail naar spamp=reject — Verdachte mail weigerenrua= — E-mailadresAanbevolen e-mailbeveiliging setup

p=none om te monitorenp=quarantine na een maandp=reject voor maximale beschermingNS records bepalen welke nameservers autoritatief zijn voor je domein. Dit zijn de servers die de "officiële" DNS records voor je domein bevatten.

Definitie: Een NS record (Name Server) identificeert de DNS-servers die verantwoordelijk zijn voor het beantwoorden van DNS-queries voor een domein of subdomein.

Voorbeeld NS records:

voorbeeld.nl. 86400 IN NS ns1.jouwprovider.nl.

voorbeeld.nl. 86400 IN NS ns2.jouwprovider.nl.

voorbeeld.nl. 86400 IN NS ns3.jouwprovider.net.Deze records worden ingesteld bij je domeinregistrar en bepalen waar de rest van je DNS wordt beheerd.

Je kunt NS records ook gebruiken om een subdomain naar andere nameservers te delegeren:

api.voorbeeld.nl. 86400 IN NS ns1.cloudprovider.com.

api.voorbeeld.nl. 86400 IN NS ns2.cloudprovider.com.Dit is handig als je een subdomain apart wilt beheren, bijvoorbeeld voor een microservice of API![]() KeurigOnline zegtAPI

KeurigOnline zegtAPI

SRV records worden gebruikt om de locatie van specifieke services te adverteren, zoals VoIP, chat of gaming servers.

Definitie: Een SRV record (Service) specificeert de hostname en poort van een bepaalde service. Het bevat ook prioriteit en gewicht voor load balancing.

Syntax:

_service._protocol.naam TTL IN SRV prioriteit gewicht poort targetVoorbeeld voor Microsoft 365 SIP:

_sip._tls.voorbeeld.nl. 3600 IN SRV 100 1 443 sipdir.online.lync.com.De onderdelen uitgelegd:

_sip — De service (SIP voor VoIP)_tls — Het protocol (TLS100 — Prioriteit (lager = belangrijker)1 — Gewicht (voor load balancing bij gelijke prioriteit)443 — De poort waarop de service draaitsipdir.online.lync.com — De server hostnameMicrosoft 365 / Teams:

_sipfederationtls._tcp 3600 IN SRV 100 1 5061 sipfed.online.lync.com.

_sip._tls 3600 IN SRV 100 1 443 sipdir.online.lync.com.Minecraft server:

_minecraft._tcp 3600 IN SRV 0 5 25565 mc.voorbeeld.nl.XMPP (Jabber chat):

_xmpp-client._tcp 3600 IN SRV 5 0 5222 xmpp.voorbeeld.nl.

_xmpp-server._tcp 3600 IN SRV 5 0 5269 xmpp.voorbeeld.nl.PTR records doen het omgekeerde van A records: ze vertalen een IP-adres terug naar een domeinnaam. Dit wordt vooral gebruikt voor e-mailservers.

Definitie: Een PTR record (Pointer) koppelt een IP-adres aan een domeinnaam. Dit is het omgekeerde van een A record en wordt gebruikt voor reverse DNS lookups.

PTR records zijn cruciaal voor:

PTR records worden opgeslagen in een speciale zone genaamd in-addr.arpa voor IPv4![]() KeurigOnline zegtIPv4

KeurigOnline zegtIPv4

153.108.199.185.in-addr.arpa. 3600 IN PTR mail.voorbeeld.nl.Let op: het IP-adres is omgekeerd geschreven (185.199.108.153 wordt 153.108.199.185).

Je kunt zelf geen PTR record instellen in je normale DNS. Het wordt beheerd door de eigenaar van het IP-blok, meestal je hostingprovider of ISP![]() KeurigOnline zegtISP

KeurigOnline zegtISP

Hoe vraag je een PTR record aan?

mail.voorbeeld.nl)dig -x 185.199.108.153Bij VPS![]() KeurigOnline zegtVPS

KeurigOnline zegtVPS![]() KeurigOnline zegtShared hosting

KeurigOnline zegtShared hosting

Het SOA record![]() KeurigOnline zegtSOA record

KeurigOnline zegtSOA record

Definitie: Een SOA record (Start of Authority) identificeert de primaire nameserver van een zone en bevat parameters voor zone transfers en caching.

Voorbeeld SOA record:

voorbeeld.nl. 86400 IN SOA ns1.provider.nl. hostmaster.provider.nl. (

2024120901 ; Serial

14400 ; Refresh (4 uur)

3600 ; Retry (1 uur)

1209600 ; Expire (14 dagen)

86400 ; Minimum TTL (1 dag)

)De velden uitgelegd:

In de praktijk hoef je het SOA record![]() KeurigOnline zegtSOA record

KeurigOnline zegtSOA record

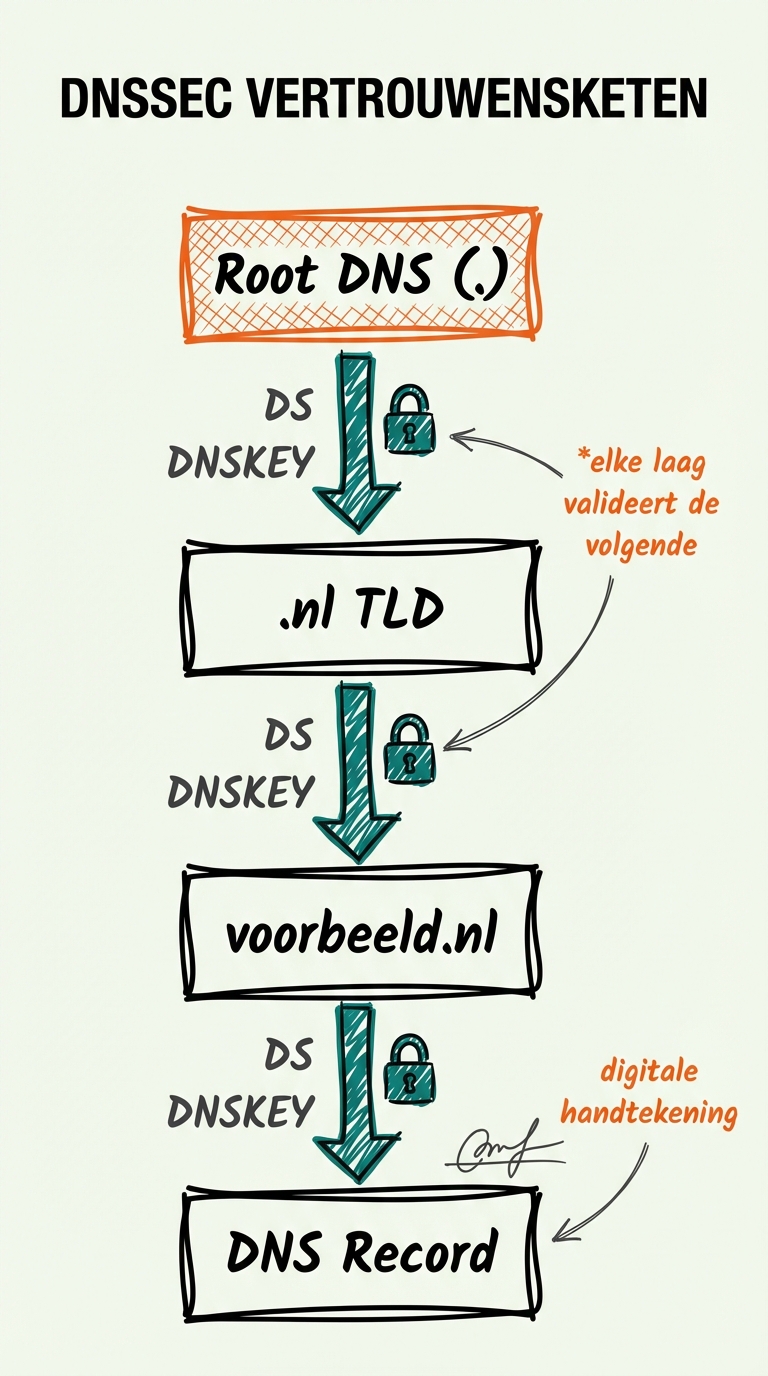

DNSSEC![]() KeurigOnline zegtDNSSEC

KeurigOnline zegtDNSSEC

Definitie: DNSSEC (DNS Security Extensions) gebruikt digitale handtekeningen om de authenticiteit en integriteit van DNS-data te garanderen. Het voorkomt DNS-spoofing en cache poisoning.[5]

Zonder DNSSEC kan een aanvaller valse DNS-antwoorden injecteren. Dit heet DNS-spoofing of cache poisoning![]() KeurigOnline zegtCache poisoning

KeurigOnline zegtCache poisoning

DNSSEC lost dit op door alle DNS-antwoorden digitaal te ondertekenen.

DNSSEC introduceert vier nieuwe record types:

Bevat de publieke sleutel die wordt gebruikt om handtekeningen te verifiëren.

voorbeeld.nl. 3600 IN DNSKEY 257 3 13 mdsswU...kCAw==Bevat de digitale handtekening voor een set van DNS records.

voorbeeld.nl. 3600 IN RRSIG A 13 2 3600 20241231235959 20241201000000 12345 voorbeeld.nl. abc123...Delegation Signer - koppelt de child zone aan de parent zone. Dit record staat bij de registry (bijv. SIDN

voorbeeld.nl. 86400 IN DS 12345 13 2 abc123def456...Bewijst dat een gevraagd record niet bestaat (authenticated denial of existence).

voorbeeld.nl. 3600 IN NSEC mail.voorbeeld.nl. A NS SOA MX RRSIG NSEC DNSKEYSIDN .nl-domeinen. Activeren gaat als volgt:

DNSSEC activeren

Test je DNSSEC configuratie met online DNSSEC validators of de command line: dig +dnssec voorbeeld.nl

Nu je de verschillende record types kent, hier zijn praktische tips voor het beheren van je DNS.

DNS records beheer je in het controlepaneel van je DNS-provider. Dit is meestal:

Na een wijziging duurt het even voordat alle DNS-servers de nieuwe waarde hebben. Dit heet propagatie.

digOp macOS en Linux kun je DNS records opvragen met dig:

# A record opvragen

dig voorbeeld.nl A

# MX records opvragen

dig voorbeeld.nl MX

# Alle records opvragen

dig voorbeeld.nl ANY

# Specifieke nameserver bevragen

dig @8.8.8.8 voorbeeld.nl A

# DNSSEC informatie opvragen

dig +dnssec voorbeeld.nlOp Windows gebruik je nslookup:

nslookup -type=A voorbeeld.nl

nslookup -type=MX voorbeeld.nlHandige DNS debugging tips

dig +trace voorbeeld.nl om de volledige DNS resolution chain te ziendig +short voor compacte outputDNS![]() KeurigOnline zegtDNS

KeurigOnline zegtDNS

Symptomen: Je hebt DNS-records gewijzigd, maar de website laadt nog steeds de oude content of geeft een foutmelding.

Diagnose stappen:

dig +short voorbeeld.nl Adig @8.8.8.8 +short voorbeeld.nl AOplossingen:

sudo dscacheutil -flushcacheipconfig /flushdnssudo systemd-resolve --flush-cachesSymptomen: Uitgaande mail komt in spam terecht, of inkomende mail wordt niet ontvangen.

Diagnose stappen:

dig MX voorbeeld.nldig TXT voorbeeld.nl | grep spfdig TXT selector._domainkey.voorbeeld.nldig TXT _dmarc.voorbeeld.nldig -x [je-mail-server-ip]Veelvoorkomende oorzaken:

include: toe voor je e-mailproviderp=noneSymptomen: Je krijgt een foutmelding bij het toevoegen van een CNAME record.

Oorzaak: CNAME records kunnen niet naast andere records bestaan voor dezelfde hostname. Dit is een RFC-vereiste.[1]

Oplossingen:

Symptomen: Je hebt DNS gewijzigd, propagatie zou klaar moeten zijn, maar sommige gebruikers zien nog oude waarden.

Oorzaken en oplossingen:

Symptomen: Website onbereikbaar, SERVFAIL errors bij DNS lookups na DNSSEC activatie of nameserver wijziging.

Diagnose:

dig +dnssec +cd voorbeeld.nl # CD flag schakelt DNSSEC validatie uit

dig DS voorbeeld.nl @[registry-ns] # Check DS record bij registryVeelvoorkomende oorzaken:

Oplossing: Schakel tijdelijk DNSSEC![]() KeurigOnline zegtDNSSEC

KeurigOnline zegtDNSSEC

Om de theorie in praktijk te brengen, doorlopen we een complete DNS-migratie. Dit scenario komt vaak voor wanneer een website overgaat van shared hosting![]() KeurigOnline zegtShared hosting

KeurigOnline zegtShared hosting

Scenario

Een Nederlandse webshop (webshop.nl) migreert van shared hosting naar een VPS. De site draait op WordPress en gebruikt externe e-mail. Doelen: minimale downtime en behoud van e-mail continuïteit.

Stap 1: Documenteer huidige DNS-configuratie

# Exporteer alle records

dig +nocmd webshop.nl ANY +multiline +noall +answer > dns-backup.txt

# Noteer specifiek:

dig webshop.nl A # Huidig IP: 198.51.100.10

dig webshop.nl AAAA # IPv6 indien aanwezig

dig webshop.nl MX # E-mail configuratie

dig webshop.nl TXT # SPF, DKIM, etc.Stap 2: Verlaag TTL waarden

Wijzig alle relevante records van 3600s (1 uur) naar 300s (5 minuten):

webshop.nl. 300 IN A 198.51.100.10Stap 3: Wacht minimaal 48 uur

Dit zorgt ervoor dat de oude, hoge TTL uit alle caches is verdwenen.

Op de nieuwe VPS![]() KeurigOnline zegtVPS

KeurigOnline zegtVPS

Test lokaal (op je eigen computer):

# Voeg toe aan /etc/hosts (Linux/Mac) of C:\Windows\System32\drivers\etc\hosts (Windows)

203.0.113.50 webshop.nl www.webshop.nlTijdlijn van de migratie:

| Tijd | Actie |

|---|---|

| T+0 min | Wijzig A record naar nieuw IP (203.0.113.50) |

| T+5 min | Eerste gebruikers zien nieuwe server |

| T+10 min | Verifieer met dig @8.8.8.8 webshop.nl A |

| T+30 min | Meeste bezoekers op nieuwe server |

| T+24 uur | Alle caches vernieuwd, TTL kan omhoog |

Controleer binnen 30 minuten:

Na 24-48 uur stabiele werking:

Bij problemen: rollback binnen 5 minuten

Met deze aanpak was de effectieve downtime minder dan 3 minuten — alleen de tijd die nodig was om het DNS record te wijzigen. Door de TTL vooraf te verlagen, was de overgang voor gebruikers vrijwel onmerkbaar.

Een DNS record is een tekstinstructie in een database![]() KeurigOnline zegtDatabase

KeurigOnline zegtDatabase

Een A record wijst direct naar een IP-adres (bijv. 185.199.108.153). Een CNAME record wijst naar een andere domeinnaam![]() KeurigOnline zegtDomeinnaam

KeurigOnline zegtDomeinnaamwww.voorbeeld.nl → voorbeeld.nl). Het belangrijkste verschil: CNAME kan niet op het root domein worden gebruikt en vereist een extra DNS lookup.

Dit hangt af van de TTL (Time To Live) van het oude record. Typisch duurt propagatie 5 minuten tot 48 uur. Voor kritieke wijzigingen kun je van tevoren de TTL verlagen naar 300-600 seconden, wachten tot die TTL verstreken is, en dan de wijziging doorvoeren.

Voor e-mail heb je minimaal nodig: MX record (naar je mailserver), SPF record (TXT record dat specificeert wie mag mailen), DKIM![]() KeurigOnline zegtDKIM

KeurigOnline zegtDKIM

DNSSEC voegt cryptografische beveiliging toe aan DNS. Het voorkomt dat aanvallers valse DNS-antwoorden kunnen injecteren (DNS-spoofing). Voor zakelijke websites en e-commerce is het sterk aanbevolen. De meeste Nederlandse DNS-providers ondersteunen DNSSEC en je kunt het vaak met één klik activeren.

Gebruik het dig commando op Linux/macOS (dig voorbeeld.nl A) of nslookup op Windows. Online tools voor DNS lookups en propagation checks zijn ook beschikbaar. Voor uitgebreide diagnostiek, vergelijk resultaten van meerdere DNS servers (8.8.8.8, 9.9.9.9, 1.1.1.1).

Ja, dit wordt gebruikt voor load balancing![]() KeurigOnline zegtLoad balancing

KeurigOnline zegtLoad balancing

Controleer je SPF, DKIM en DMARC records. Zonder deze authenticatie-records behandelen ontvangende servers je mail als potentieel verdacht. Zorg ook voor een correct PTR (reverse DNS) record voor je mailserver IP.

DNS records zijn de bouwstenen van je online aanwezigheid. Correct ingestelde records zorgen ervoor dat je website bereikbaar is, e-mail aankomt en je domein veilig is.

dig of online toolsWil je meer weten over hoe het Domain Name System werkt? Lees dan ons artikel over hoe DNS werkt of ontdek alles over hoe domeinnamen werken.

Dit artikel is gebaseerd op officiële documentatie en technische standaarden:

Let op: DNS![]() KeurigOnline zegtDNS

KeurigOnline zegtDNS

Test omgeving en bronnen

Alle DNS-voorbeelden in dit artikel zijn getest met dig 9.18 op Ubuntu 22.04 LTS. Propagatietijden en latency zijn gemeten vanaf Nederlandse locaties naar Google Public DNS (8.8.8.8) en Quad9 (9.9.9.9). Gegevens laatst geverifieerd op 9 december 2025. Technische specificaties zijn gebaseerd op RFC 1035